Webのホワイト運用を可能にするDBの提供

推奨

フィルター

カテゴライズされていない未知のURLもアクセスをブロック

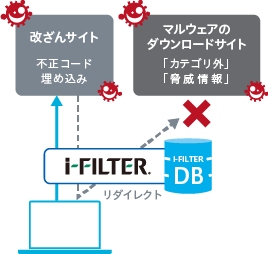

「i-FILTER」のDBはVer.10より、従来の「ブロック対象となりうるURLをカテゴライズする方式」から、「あらゆるURLをカテゴライズする方式」に変わりました。検索サイトでヒットする国内のWebサイトのURLをコンテンツのURLまで含めてDB登録することにより、安全なWebサイトにのみアクセスさせる世界を実現します。

カテゴライズされていない未知のURLもアクセスをブロック

「i-FILTER」のDBはVer.10より、従来の「ブロック対象となりうるURLをカテゴライズする方式」から、「あらゆるURLをカテゴライズする方式」に変わりました。検索サイトでヒットする国内のWebサイトのURLをコンテンツのURLまで含めてDB登録することにより、安全なWebサイトにのみアクセスさせる世界を実現します。

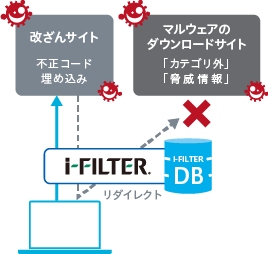

DBのルックアップで、高い網羅率を維持

公開されたばかりのWebサイトや検索サイト自体が網羅できていないURLなど、アクセスしようとするURLが未知のURLだった場合は、「i-FILTER」のクラウドDBに通知され※、デジタルアーツにてカテゴリ分類することで高網羅率を維持しています。

日本語コンテンツで「閲覧して問題のないサイト」と判断したものは、1営業日を目処にカテゴライズしています。

アクセスしただけで感染するDrive By Download攻撃も、サイトに直接埋め込まれたマルウェア(実行ファイル)のダウンロードをブロックすることで防ぎます。

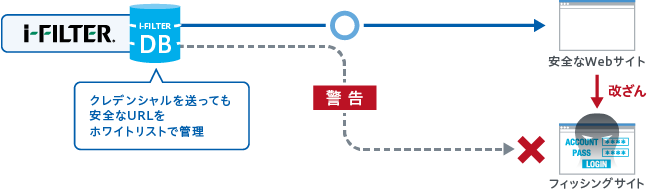

安全性を確認できたURLにのみ、クレデンシャル(認証情報)の送信を許可します。許可されなかったWebサイトへのクレデンシャルの送信を警告することで、正規のWebサイトが改ざんされたフィッシングサイトへの認証情報の漏えいも防ぎます。

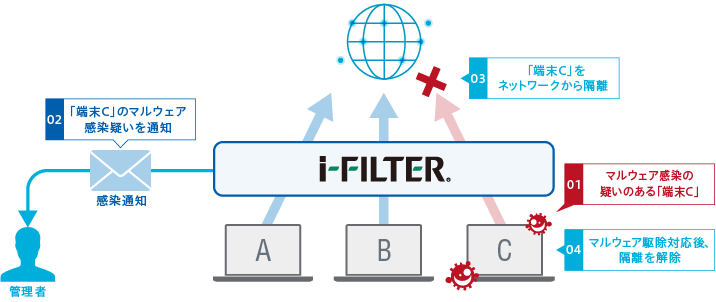

「脅威情報サイト」などのURLにアクセスしたクライアント端末を「i-FILTER」経由で隔離し、管理者へメール通知します。脅威の迅速な検知および一次対応を実現することが可能です。

「i-FILTER」を経由する全てのSSL通信をデコードし、解析の上制御します。また、デコードの範囲の選択や除外設定によって、運用に合わせて設定可能です。

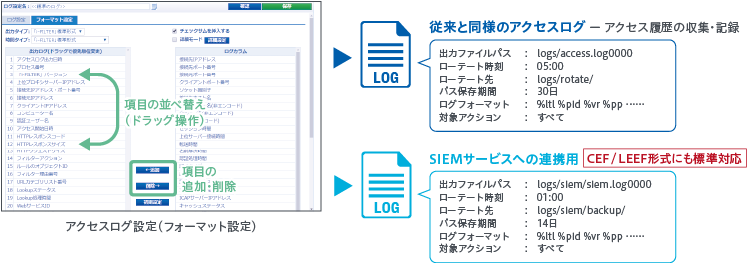

標的型攻撃を受けていないか調査することを手助けをしてくれるSIEM(Security Information and Event Management)製品と「i-FILTER」のアクセスログをリアルタイムで連携可能にします。ログの出力フォーマットや条件を任意に変更することが可能です。

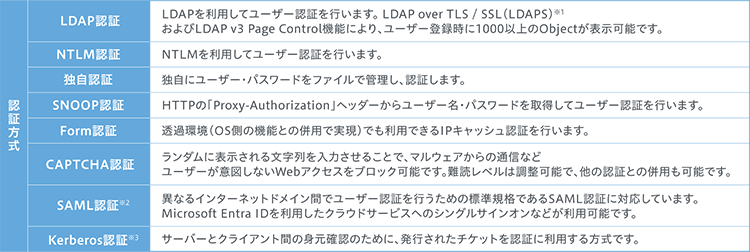

認証により得られたユーザー名・グループ名をグループ振り分けに使用できるほか、認証アカウントでのログ管理が可能となることで「誰が」行った行動なのかを把握することができます。運用面ではLDAPサーバーを最大16台まで登録でき、万が一のLDAPサーバーの障害時にも即座の対応が可能です。

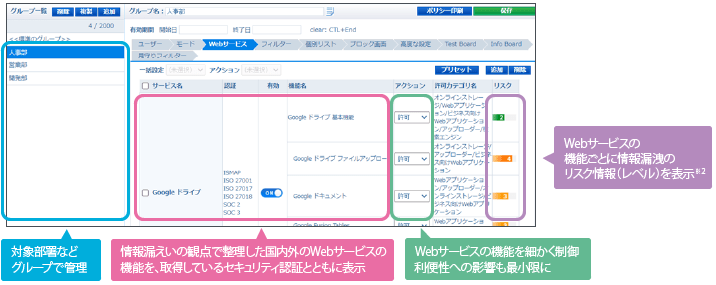

国内外2,700以上のWebサービスを「ログイン・書き込み・アップロード」等の操作ごとに制御できます。

設定画面上で簡潔に設定できる国産製品は「i-FILTER」だけ※1です。

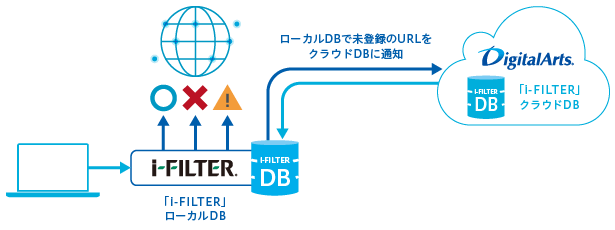

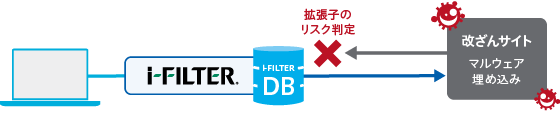

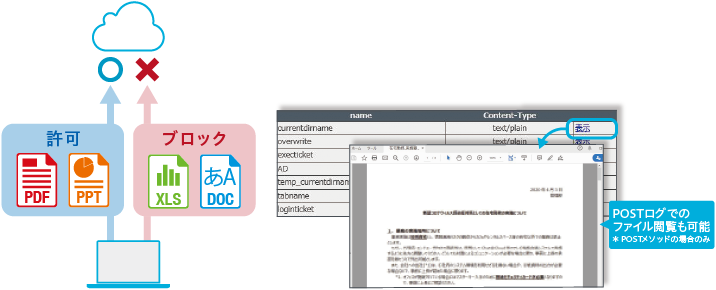

アップロード・ダウンロード可能なファイルを拡張子ごとに設定し、制御可能です。

アップロードされたファイルや書き込み内容もログに保存し、事後確認も可能です。

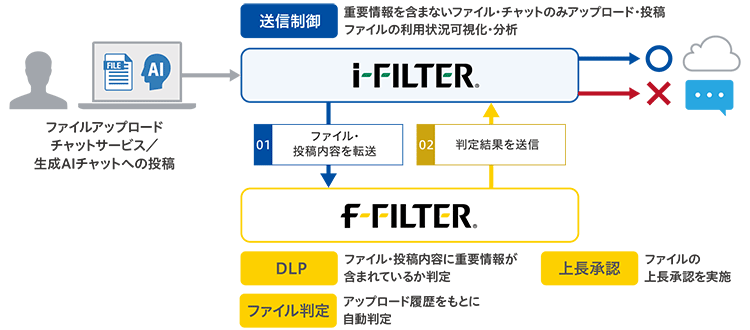

「f-FILTER」と連携することでアップロードするファイルやチャットの投稿内容に重要情報が含まれているかを判断し、その結果をもとに許可・ブロックします。

さらに、上長承認機能により人の目でファイルをチェックすることや、過去のファイルアップロード履歴をもとに自動判定することも可能です。

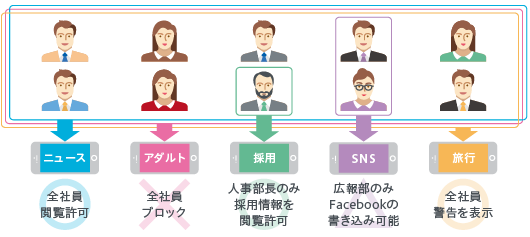

部署や役職ごとに柔軟なポリシーを設定・適用することができ、組織のWebアクセス運用ルールに即したフィルタリングが可能です。

所属部署ごと、グループごとに別のフィルタリングルールを設定・適用することができ、Webアクセス、Webサービスの運用ルールに即したシステム制御が可能です。グルーピングにはIPアドレスや認証ユーザー名などの認証情報を用いることができます。

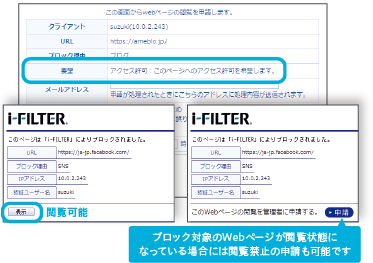

閲覧すべきページがブロックされている場合、または逆の状態になっている際に、公開 / 非公開の要望をグループ管理者に報告できます。

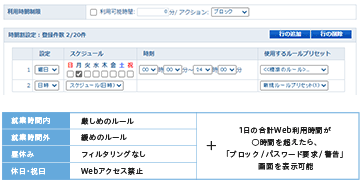

就業時間中と昼休みでフィルタリングポリシーを変更したり、放課後は1日の合計Web利用時間が一定時間を超えたら利用不可、長期休暇専用のフィルタリングポリシーの設定などが可能です。

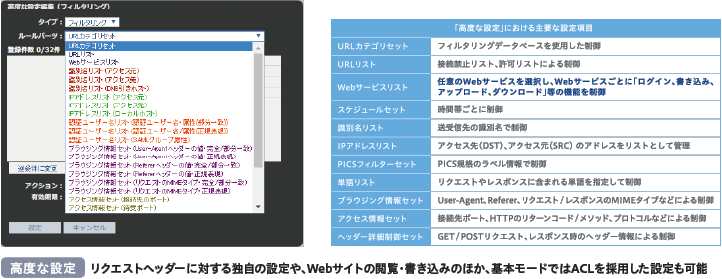

「i-FILTER」にはさまざまなURLカテゴリのフィルタールールが用意されており、そのまま活用したり、独自に加工して利用したりすることが可能です。

なお、複雑な独自設定ができる「高度な設定」機能も提供しています。

すでに保有しているURLリストをインポートして独自のカスタムURLカテゴリを作成し、フィルタリングや各種プロキシ機能のルールに適用できます。設定したカスタムURLカテゴリの「カテゴリ番号」は各種ログに出力し、管理画面での確認も可能です。

生成AIへ入力する内容を制御する機能により、安全な利用環境を実現します。また、入力メッセージと応答メッセージのログを取得することで、利用状況を可視化・分析し、生成AIの効果的な使い方を推進できます。さらに、利用に際しての注意事項を表示する機能を活用することで、従業員へ利用ルール周知を行うことも可能です。

ユーザーが日々インターネットに初回アクセスする際に、ITリテラシーに関する選択問題を「Test Board」で表示し、正解しないとインターネットにアクセスできないよう制御します。

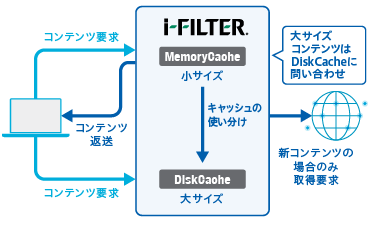

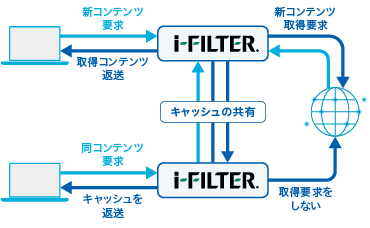

コンテンツのサイズによってメモリキャッシュとディスクキャッシュを自動で使い分けたり、複数台サーバーでの共有も可能です。

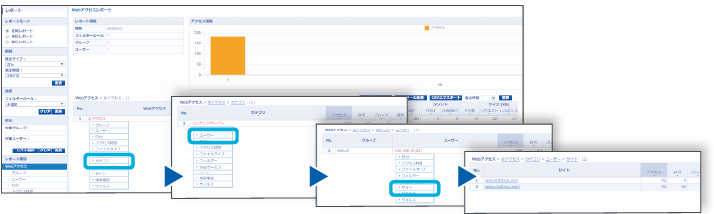

「脅威情報サイト」カテゴリからサイトにドリルダウンし、ユーザーが具体的にどのようなサイトにアクセスしていたかをレポート画面上で詳細に調査することが可能です。

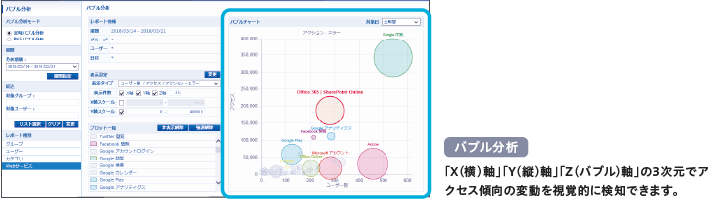

スタンダードな「比較分析」のほか、「再カテゴライズ分析」、「バブル分析」など、目的に応じて様々な分析が可能です。

リアルタイムなファイルスキャン

「Anti-Virus & Sandbox」は「i-FILTER」経由でダウンロード・アップロードしようとするファイルの安全性をリアルタイムにアンチウイルス・サンドボックスによってスキャンし判定します。安全なファイルだけを即時ダウンロード・アップロードできるセキュアかつ快適なWeb環境を実現します。

海外のWebサイトについても、海外のサイトに特化したオプションを利用することにより、ほぼ100%の網羅率で、より安全なWebアクセスを実現することができます。

SSL通信をデコードし、サンドボックス製品などで検知を可能にします。「i-FILTER APT Protection」との併用で「i-FILTER」によるC&Cサーバーへのアクセス制御が可能となります。

悪意あるプログラムを検知・駆除するウイルススキャン製品とのICAP通信連携で、Web経由のウイルスやマルウェア感染を未然にブロック。ウイルススキャン後のコンテンツキャッシュ、検知結果のレポートもできます。

サンドボックス製品と連携し、進化するAPT攻撃などの未知の脅威対策を実現。「Trellix」や「DDI※」が検知したC&Cサーバーのアドレスを自動で「i-FILTER」に追加します。

出社時などのWebブラウザーの初回起動の際に、メッセージを表示。重要な社内連絡の見逃しを防ぎ、正確な社内情報共有とともに、管理部門担当者の業務効率向上に貢献します。

i-FILTER × 警報装置の連携システムで、子どもたちの危険にいち早く対処

生徒が自殺関連サイト等へアクセスを試みると、「i-FILTER」でブロックすると同時に警報装置が鳴り、教員へ知らせます。

「外部攻撃対策」と「内部漏えい対策」を同時に実現する「i-FILTER」Ver.10と「m-FILTER」Ver.5の連携ソリューションを導入しやすいクラウド形態でご提供します。

「D-SPA」は「i-FILTER」で培われた純国産プロキシによるアプライアンス製品です。ブラウザ操作によるシステム管理や一貫した国内サポートで、導入前からシステム運用に至る全てのプロセスで、システム管理者の負担を軽減します。

2023年5月、株式会社アイ・ティ・アールが発行した市場調査レポート「ITR Market View:サイバー・セキュリティ対策市場2023」において、「i-FILTER」は2021年度の「URLフィルタリング市場:ベンダー別売上金額シェア」の55.3%を占有し、シェア1位を獲得しています。

また、株式会社富士キメラ総研による調査では、「2023 ネットワークセキュリティビジネス調査総覧」(2023年12月発行)における2022年度の「Webフィルタリングツール市場占有率」でシェア1位を獲得しています。