Digital Arts News Watch

2017/03/15

標的型攻撃

サイバー攻撃

セキュリティ全般

i-FILTER

標的型攻撃対策は「内部対策」も重要

従来の「入口対策・出口対策」による標的型攻撃対策に「内部対策」を組み合わせる

標的型攻撃に起因する情報漏洩事故が、相変わらず後を絶ちません。少し前までは、「標的型攻撃のターゲットになるのは、大量の個人情報を保有している一部の大企業だけ」と思い込んでいる方も少なくありませんでしたが、現在では企業や組織の規模を問わず、幅広い企業が標的型攻撃の対象となっています。

公表された標的型攻撃による情報漏洩事故の報告をつぶさに見てみると、実際に社内から情報が盗み出された時期は、発覚のタイミングよりかなり前のことがほとんどです。つまり標的型攻撃によって情報が盗まれたことに、当の企業や組織が長らく気付いていないのです。そして発覚のきっかけの多くは、外部からの指摘か、あるいは自社から盗まれた情報を悪用した別の事件の発生だと言われています。

トレンドマイクロ社の調査「2015年第2四半期 セキュリティラウンドアップ」によれば、サイバー攻撃の被害を受けた企業の実に93%が、長らく攻撃を受けている自覚がまったくなく、外部からの指摘によって初めて気付くとの調査結果が出ています。また同社の別の調査によると、日本国内の企業のうち5社に1社が、何らかの形で社内システムから情報を漏洩させているとのことです。

報道で日々目にする標的型攻撃による情報漏洩事故のニュースは、もはや対岸の火事ではありません。これらはほんの氷山の一角に過ぎず、実際には日本企業のかなりの部分が、既に何らかの形で標的型攻撃の被害を受けていると考えられます。こうした実態が明らかになるにつれ、企業や官公庁が実施する標的型攻撃対策にも、新たな傾向が見られるようになってきました。

これまでの標的型攻撃対策では、標的型メールや改竄されたWebサイトなどを通じて侵入を試みるマルウェアを、自社ネットワークの入口で食い止める「入口対策」、そして自社の機密データが社外に送信されることを自社ネットワークの出口で食い止める「出口対策」に主眼が置かれてきました。もちろん、これらの対策が今後も重要であることに変わりはないのですが、これに加えて「内部対策」の重要性もクローズアップされるようになってきました。

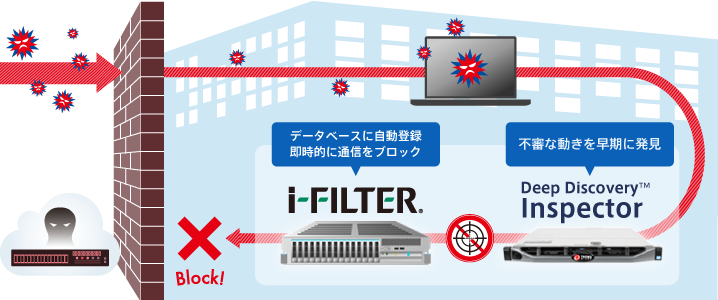

内部対策とは、マルウェアや不正ソフトウェアが既に自社のネットワーク内に侵入し、活動を始めていることを前提にした対策で、社内ネットワーク全体を可視化して不審な動きをいち早く検出し、標的型攻撃による被害を未然に食い止めようというものです。この対策を従来の入口対策や出口対策と組み合わせることで、高度化・巧妙化する一方の標的型攻撃に対して有効な多層防御を実現しようというのが、近年の標的型攻撃対策の主流となりつつあります。

「i-FILTER」と「DDI」の連携で

「内部対策」と「入口・出口対策」が融合した標的型攻撃対策を実現

この内部対策のソリューションとして高い実績を持つセキュリティ製品の1つに、トレンドマイクロが開発・提供する「Deep Discovery™ Inspector」(以下、DDI)があります。DDIは、不審なファイルやプログラムをサンドボックス環境内で実行させて、その危険度を判定する「サンドボックス型」のセキュリティ製品として広く知られています。そのため、どちらかというと入口対策の製品としてとらえている方も多いかもしれません。

確かにDDIはサンドボックス型セキュリティ製品として、米ファイア・アイ社の製品と市場を二分するほどよく知られた製品ですが、それ以上に実は内部対策の製品として極めて充実した機能を備えています。社内ネットワークのトラフィックを常に監視し、もしマルウェア感染やサイバー攻撃を疑わせる不審な通信があった場合はその場で検知・通報する機能を持っています。DDIには、多角的な脅威解析を実現する4つのエンジンが搭載されており、サンドボックス機能の他にも静的解析やNICのファイルストリーム解析などの機能を備え、「NSS Labs 侵害検知テスト」において2年連続で「最も効果的な推奨システム」との評価を受けています。

また、疑わしい通信の存在を、その危険度や攻撃フェーズごとに分類して可視化できるため、たとえ大量のアラートが発生したとしても、本当に対処すべき重要な事象を一目で見分けられます。こうした機能を活用することで、既に社内ネットワークにマルウェアや不正プログラムの侵入を許していたとしても、実害が生じる前にその動きを検知して脅威を除去できるのです。

ただしDDIは、マルウェアや不正プログラムの存在や活動を自動的に検知してくれるものの、その活動の無力化までは自動化してくれません。DDIが発行するアラート通知を受け取ったセキュリティ担当者が、別途不正な通信の遮断や不正ソフトウェアの除去作業を行う必要があります。

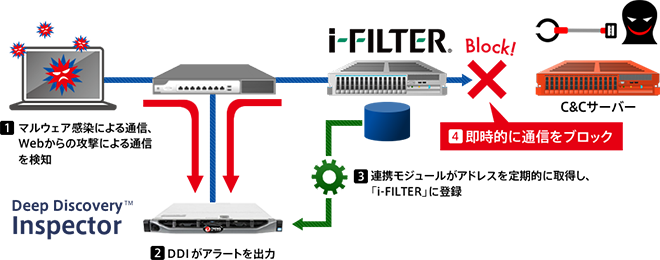

「i-FILTER」とDDIの連携概要図

デジタルアーツのWebフィルタリング製品「i-FILTER」とDDIを連携させると、これらの作業のかなりの部分を自動化できます。「i-FILTER」は「i-FILTER APT Protection」という連携モジュールを通じて、DDIのサンドボックスが検出したアラート情報の中から、インターネットとの疑わしい通信に関する情報を定期的に自動収集します。例えば、特定のIPアドレスと通信を行う怪しい挙動をDDIが検知したとします。この情報は「i-FILTER」に送られ、通信をブロックする対象リストにこのIPアドレスが即座に追加されます。そしてこれ以降は、社内ネットワークとこのIPアドレスとの間の通信は、「i-FILTER」上ですべてブロックされるようになります。

このように「i-FILTER」とDDIを連携させることで、「内部対策」と「入口対策・出口対策」が有機的に連動した高度な標的型攻撃対策が実現できます。ご興味を持たれた方は、ぜひ「i-FILTER」製品ページの「DDI(トレンドマイクロ)との連携」をご覧ください。

<「i-FILTER」製品担当:遠藤>

「i-FILTER」の詳細は製品紹介ページをご確認ください。

最近の記事

- 2023/10/02「i-フィルター」年齢に合わせたフィルタリング設定のご案内

- 2021/03/18大手3社のオンライン専用プランで、フィルタリングはどうなる?

- 2021/02/16i-フィルター担当者によるスマホ利用の「家庭ルール」ご紹介