Digital Arts News Watch

2017/03/27

不正な情報持ち出し

セキュリティ全般

FinalCode

内部不正による情報漏洩を防ぐために抑えるべきポイントとは?

※本記事内のPwCあらた有限責任監査法人の情報は、2017年1月30日(月)日経ビジネスオンライン主催「経営課題解決シンポジウム セキュリティSpecial」における共同セミナーの内容にもとづきます。

「ゾーニング」で内部不正による情報流出を防ぐ

PwCあらた有限責任監査法人から提供の調査結果によると、セキュリティインシデントの大多数は、従業員や退職者、委託業者といった内部関係者による不正な情報持ち出し(=内部不正)に起因しているとのことです。「セキュリティ」と聞くと、悪意のある第三者からサイバー攻撃を受けてマルウェアに感染し、情報を盗み出されるというイメージが強いかもしれませんが、実際には内部不正による被害が多くを占めているのです。

事実、ニュースで大きく報じられるような大規模な個人情報漏洩事故の多くも、内部不正によって引き起こされています。とある企業の例では、長年に渡る付き合いがあり信頼しきっていたビジネスパートナーにシステムの管理者アカウント権限を付与していたところ、知らぬ間に重要な情報を持ち出されてしまいました。

「この人物なら信頼できるから大丈夫」「わが社の従業員に限ってそんなことをするはずがない」と性善説に立つばかりでは、情報漏洩対策は成立しません。情報を盗み出すインセンティブがある限り、内部不正のリスクが消えることもありません。事実、ある大手メーカーでは、業績が悪化して社内の雰囲気が悪くなった途端に、内部関係者による情報の不正持ち出しが急増したといいます。

また、前出のPwCあらた有限責任監査法人から提供の調査結果によると、情報漏洩が発覚した企業の多くはその原因の特定にかなりの手間と時間を要しており、欧米企業と比較すると日本企業は明らかにトレーサビリティの取り組みが遅れているとの結果が出たそうです。こうした課題を解決して、内部不正に起因する情報漏洩を防ぐには、具体的にどのような施策が必要なのでしょうか?

これを読み解く重要キーワードの1つが、「ゾーニング」です。完ぺきなセキュリティ対策を追い求めるあまり、社内に存在するありとあらゆる情報資産を守ろうとする企業も少なくありませんが、守る対象があまりに多すぎると情報漏洩対策自体が形骸化してしまったり、本当に重要な情報が埋もれてしまう危険性があります。結果、多額の費用と手間を掛けて情報漏洩対策を講じたにもかかわらず、運用に抜けや漏れが生じて内部流出をあっさり許してしまうケースが後を絶ちません。

重要なのは、本当に守るべき重要な情報と、そうでない情報とをしっかり峻別し、各情報資産をセキュリティ重要度ごとにゾーニング(区分)することです。その上で、絶対に守らなければいけない重要な情報資産に対してセキュリティのリソースを集中的に投入して、常に目を光らせておきます。こうしてメリハリのある情報漏洩対策を施すことで、たとえ優先度の低い情報の流出を許してしまったとしても、本当に守るべき重要な情報だけは何があっても死守するわけです。

IRM製品「FinalCode」でゾーニングを完ぺきに!

では、ゾーニングした重要な情報を守るために、具体的にはどのような方策が取れるのでしょうか? 情報流出を防ぐ最も確実な手段は、「何人たりとも情報に触らせない」ことです。しかし言うまでもなく、情報は人が使ってこそはじめて価値を発揮するものです。誰にも触らせなければ、そもそも情報を保有する意味がありません。大事なのは、本当にその情報を必要とする最小限の人にのみ、情報へのアクセス権を与えることです。

この「適切なアクセス権限」の設定とコントロールは、情報漏洩対策の基本中の基本ともいえる施策です。しかし、何事にも100%完ぺきはあり得ません。先ほど紹介したように、「まさか、あの人が……」と思われるような人物が、裏で内部不正を行っていた事案は枚挙に暇がありません。万が一、信頼していた人物に重要な情報を不正に持ち出されたら、一体どうすればいいのか……現時点で、このリスクに根本的に対処できる唯一と言ってもいい手段が、「IRM(Information Rights Management)」と呼ばれる技術です。

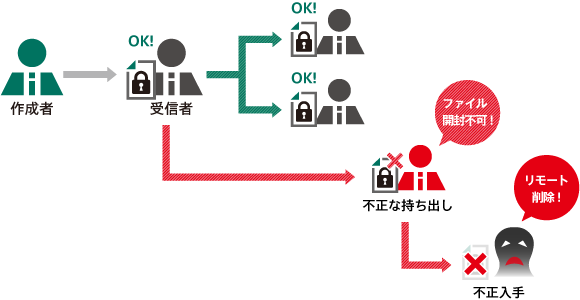

これは、ファイルを暗号化した上で、その復号・参照の権限を正規ユーザーにのみ与えることで、たとえファイルが悪意のある第三者の手に渡ってしまったとしても、その内容の漏洩を防ぐというものです。デジタルアーツが提供するファイル暗号化・追跡ソリューション「FinalCode」は、SaaS型のIRM製品としては国内トップシェアを誇る製品ですが、単に暗号化によってファイルの中身を守れるだけでなく、外部に流出したファイルをリモートから削除することまで可能になっています。

「FinalCode」のファイル暗号化による情報漏洩対策(イメージ)

またファイルの復号・参照の権限だけでなく、印刷やコピー&ペースト、画面キャプチャなどの権限もユーザーごとにきめ細かく設定できるほか、「誰がいつどのファイルに対して、どんな操作を行ったか(試みたか)」の履歴がすべてログファイルに記録されるため、重要ファイルを社外に出した後もその利用状況を事細かにトレースできます。

ゾーニングした重要情報に対しては、徹底的に監視の目を光らせて、流出を防ぐ。それでも万が一、内部不正による流出を許したとしても、「FinalCode」でファイルを暗号化していれば、たとえ悪意のある第三者の手にファイルが渡っても情報漏洩を食い止めることができる。ここまでの情報漏洩対策を施しておけば、そうそう内部不正による情報流出を許すことはないでしょう。

ちなみに「FinalCode」には、ここで紹介した以外にも内部不正による情報漏洩を防ぐためのさまざまな機能を備えています。詳しくは、ぜひ製品ページをご覧ください。

<「FinalCode」製品担当:龍野>

「FinalCode」の詳細は製品紹介ページをご確認ください。

最近の記事

- 2023/10/02「i-フィルター」年齢に合わせたフィルタリング設定のご案内

- 2021/03/18大手3社のオンライン専用プランで、フィルタリングはどうなる?

- 2021/02/16i-フィルター担当者によるスマホ利用の「家庭ルール」ご紹介