2019/02/15 i-FILTER,改ざんサイト

改竄(改ざん)されたWebサイトの危険性①

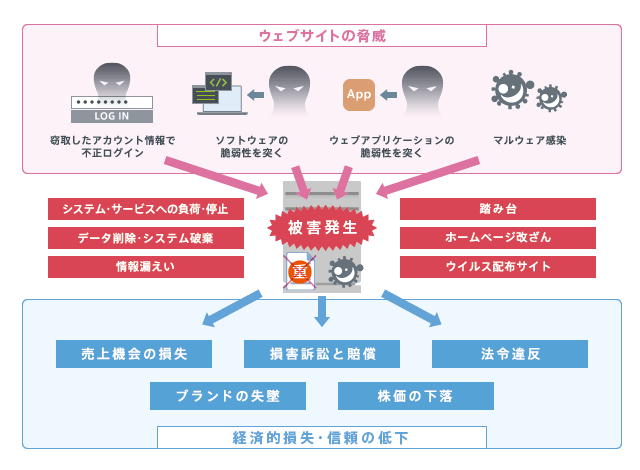

デジタルアーツでは、日々様々なWebサイトについて調査・収集を行っています。世界には多種多様なWebサイトが存在しますが、その中にはサイバー犯罪者に侵入・改ざんされた結果、Webサイト管理者の意図しない挙動をしていると思われるものが多数存在しています。改ざんされた履歴を持つWebサイトは脆弱であることを露呈しており、いわば「穴が空いている状態」で非常に危険です。管理者の気づかないところで様々なサイバー攻撃に利用されている可能性があります。

本記事では弊社で実際に確認したWebサイトの中から、「改ざんされたWebサイトの危険性」の一端をお伝えします。(※以後、改ざんされたWebサイト=改ざんサイトと呼びます)

今回は、2018年11月に実際に Dアラートを発動した改ざんサイトを紹介します。

①アダルトサイトへのリダイレクト

きっかけとなったのは「i-FILTER」Ver.10のクラウドLookup機能によって、弊社に届いた不審なURL「hxxp://134[.]249[.]116[.]78/」が、正規の企業サイトを起点としてアクセスされていたのを発見したことです。クラウドLookupによって届いたURLは、弊社独自の判定ロジックおよび専門スタッフにより解析を行っています。

解析の結果、この企業サイトURLにアクセスした際に自動的に「hxxp://134[.]249[.]116[.]78/」へリダイレクトされるようになっており、そこからさらに他の悪意のあるURLへとリダイレクトさせようとしていることが判明しました。確認した当時、この企業サイトは最終的にアダルト広告サイトに誘導されてしまっていました。

企業サイトURLはすでにデータベースに含まれていましたが、アダルト業界とは無関係のグローバル展開をしている国内企業の関連サイトでした。そのためただちにこの企業に対し、デジタルアーツからDアラートにてWebサイトの改ざんについてお伝えしました。それと同時に、改ざんされ危険な状態のWebサイトURLは[脅威情報サイト]カテゴリでフィルターデータベースに配信し、「i-FILTER」Ver.10をご利用のお客様が悪意のあるURLにアクセスしてしまうことを防ぎました。

■2018年11月時点での改ざんサイトからのリダイレクトチェーン 改ざんサイト(hxxp://www.●●●●●●/) ↓302リダイレクト (※条件によってはリダイレクトしません。後述②)。 hxxp://134[.]249[.]116[.]78/ ↓302リダイレクト hxxp://185[.]143[.]221[.]14/ ↓Javascriptリダイレクト hxxps://www[.]hibids10[.]com/ ・ ・ ・ ↓さらに異なるドメインで何度もリダイレクトを繰り返し 最終誘導先に国内のアダルトサイトが表示された

URL「hxxp://134[.]249[.]116[.]78/」は、次のリダイレクト先に指定するURLを何度も変えていることがわかりました。さらにアクセスしたユーザー環境(ブラウザーの種類やIPアドレスなど)や時期によってもレスポンスは異なり、最終的に偽のセキュリティ警告が表示されるなど、誘導される悪意のあるWebサイトも複数を確認しています。

②本来のWebサイトが正常に機能しない

上記で「※条件によってはリダイレクトしません」と記述しました。これについては、ブラウザーのUserAgentやキャッシュを確認して異なるレスポンスをするように仕掛けていたようです。デジタルアーツが確認したところ、改ざんサイトから不審なURLへとリダイレクトさせられるのは、通常のブラウザーかつ初回のアクセスの場合のみで、それ以外では応答はあってもコンテンツが何も表示されない真っ白なページが表示されるだけの状態でした。

企業の本来のWebサイトがまったく正常に機能していませんでした。

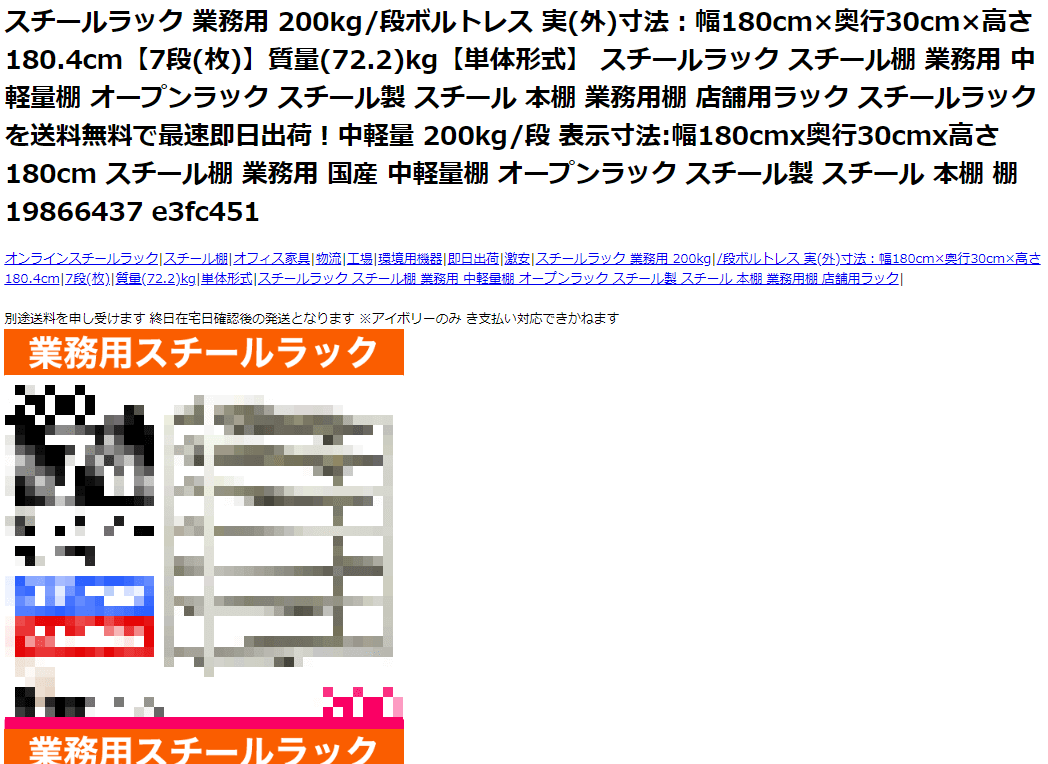

③SEOポイズニングを利用した偽ショッピングページの設置

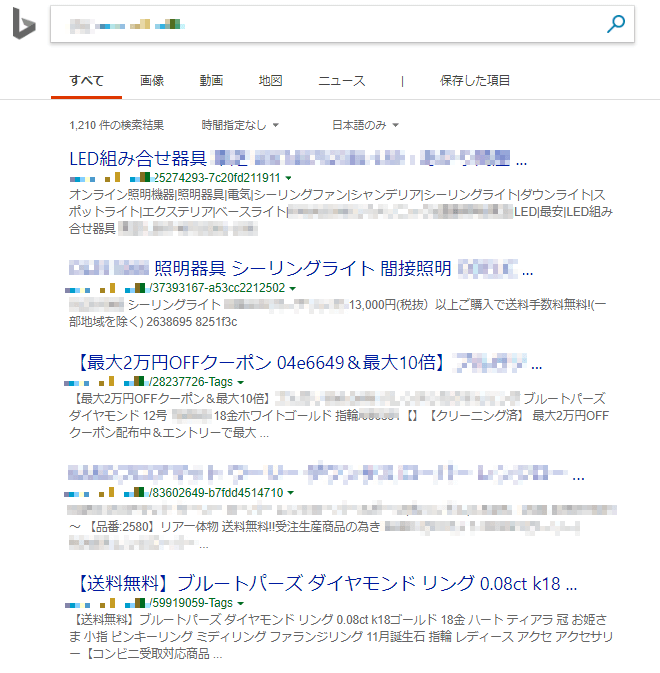

また、改ざんサイトのドメインでさらに調査すると、検索エンジンに日本語のショッピングページのタイトルが記載されたインデックスがありました。その中のひとつのページを見てみると、タイトルや使われていた画像から、日本の有名ショッピングサイトを模倣して作成されたページでした。

検索エンジンインデックス

この手法は「SEOポイズニング」と呼ばれる、検索エンジンでキーワードで検索した結果の上位に悪意のあるページを意図的に表示させるものです。今回の場合は、検索エンジンにて商品名等で調べた際に【図3】のような検索結果が表示されてアクセスすると、改ざんサイトに置かれた無関係の商品ページが表示、または別の無関係のショッピングページへリダイレクトされるという流れが考えられます。

このように、Webサイトが改ざんされ様々な挙動が確認されたのですが、企業では弊社からDアラートを受け取るまでは改ざんに気づけていなかったとのことです。

こちらの企業からは後日、Webサイトの改ざん対応完了の報告をいただきました。これを受け、弊社では悪意のある挙動が残っていないか確認をして危険性はないと判断できたため、URLの[脅威情報サイト]カテゴリはデータベースから削除しました。

次回(「改竄(改ざん)されたWebサイトの危険性②」)は、今回とは別の改ざん手口を確認した改ざんサイトの事例をご紹介します。